「プロが教えるAmazon EC2インスタンスを立ち上げる方法とは? 」にて、Amazon EC2インスタンスを立ち上げる手順をご紹介しました。デフォルト設定のままだと、不正アクセス対策はされていません。今回は、初めてAmazon EC2インスタンスを立ち上げた際に、やっておきたいセキュリティ対策をご紹介します。

目次

Amazon EC2インスタンス立ち上げ後のセキュリティ対策 7選

AWS上でAmazon EC2は手軽に使い始められるサービスのひとつです。マウス操作だけで、数分でサーバを立ち上げることができます。

手軽に使えるサービスだからこそ、注意したいのが「セキュリティ対策」です。Amazon EC2のデフォルト設定では、不正アクセス対策に関する設定はされていません。何も対策せずに利用を続けていると、外部からの攻撃を受け、個人情報の流出やシステム破壊などの被害を受ける可能性があります。

本記事では、Amazon EC2をより安全に使うために覚えておきたいセキュリティ対策を7つ紹介します。

※Amazon EC2について詳しく知りたい方は下記を参照してください。

【参考記事】おさえておきたい基本サービス Amazon EC2とは? | AWS活用法

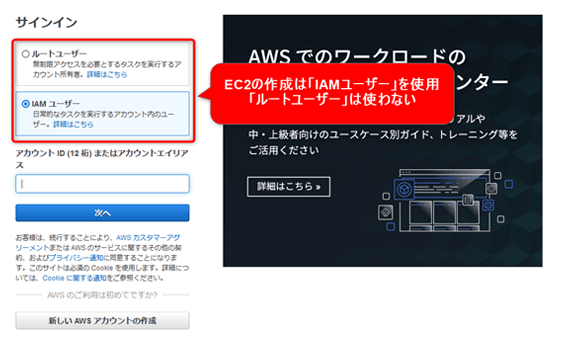

1. ルートユーザーは使わない

Amazon EC2インスタンス(以降EC2インスタンス)作成の前に、EC2インスタンス作成専用のIAMユーザーを作成しましょう。AWSには異なる2つのユーザータイプ(ルートユーザーとIAMユーザー)が存在します。ルートユーザーについて詳しく知りたい方は、下記記事を参照してください。

【参考記事】プロが教えるAWSアカウント作成方法 ~ルートユーザーカウント作成編~ | AWS活用法

EC2インスタンス作成時にルートユーザーを使用し、アカウント情報が漏洩し乗っ取り被害にあった場合、全権を奪われ、そのアカウントは使用不可になります。

そのため、AWSのベストプラクティスでもルートユーザーの使用は、

- AWS契約時/解約時

- ルートユーザーの権限でのみ実行できるサポート連絡など

の限定的な利用を推奨しています。EC2インスタンス作成時は「IAMユーザー」を使うようにしましょう。

2. 構築用のIAMユーザーを作成する

EC2インスタンスを作成する前に「作業に必要な権限のみを許可したIAMユーザー」を作成しておきましょう。権限設定が面倒だからといってIAMユーザーに全権限を与えたままの設定にしておくと、勝手に他の環境にあるリソースを削除してしまう、不本意に色々なサービスが起動し思いがけない課金が発生するなどの可能性があります。

IAMユーザーの作成方法、作業に必要な権限の設定方法は、下記記事を参考にしてください。

【参考記事】プロが教えるAWSアカウント作成後に行うべき設定 ~セキュリティ編~ | AWS活用法

3. AWS提供のAMIを利用する

Amazon EC2起動にあたり、AWSが提供しているAmazon Machine Image(以降、AMI)を利用します。

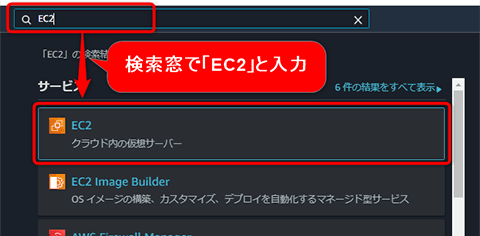

AWS提供のAMI設定手順

- (1)

AWS提供のAMIを利用するには、マネジメントコンソールの検索欄に「EC2」と入力する。

サービスの「EC2」を選択する。

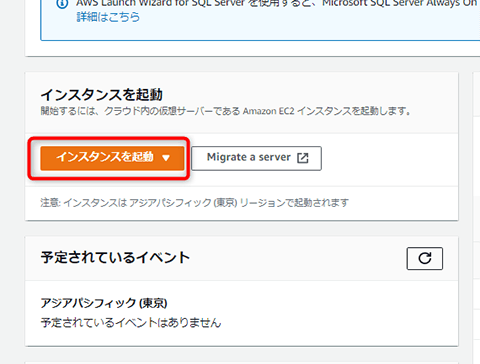

- (2)

EC2のダッシュボードより、画面中央にある「インスタンスを起動」をクリックする。

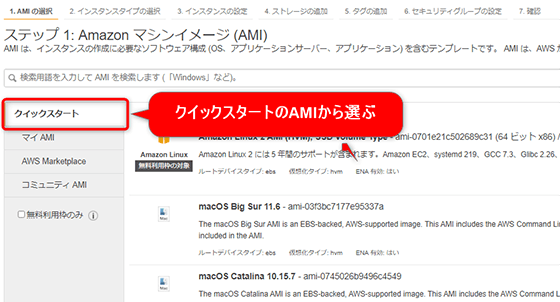

- (3)

ステップ1:Amazonマシンイメージ(AMI)より、クイックスタートを選択する。

初めてAMIを作成するときは「クイックスタートのAMI」を選ぶことをオススメします。配布元がAWSのためです。

またAMI選択画面では、他のユーザーからシェアされたAMI(コミュニティAMI)も選択することが可能です。提供しているユーザーが独自のアレンジを加えていることがあり、デフォルト設定から大きく設定が変わっていることがあります。不用意に使用すると、アプリケーション動作の不具合が発生する可能性があるので、注意して選択してください。

4. AMIのOSは最新バージョンを選択する

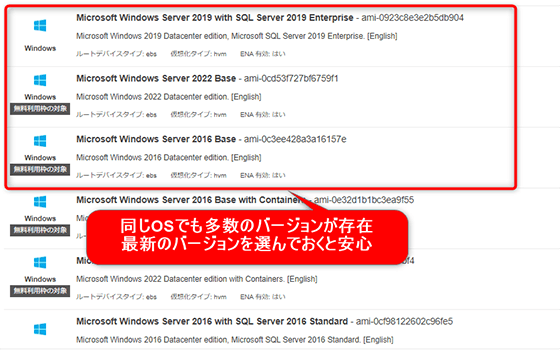

AMIを選択する際に注意が必要なのは、OSのバージョンです。AMIの選択画面で「クイックスタート」を選んだ時、同じOSが複数出てくる場合があります。

- ※ 配布されているAMIは、クイックスタートのタブに一覧化されています。

ご自身の利用環境に合わせて、最新バージョンを選択するようにしてください。サポート期間を考慮すると、OSは最新版をオススメします。

5. セキュリティグループは必要なポート番号、送信元IPアドレスを設定する

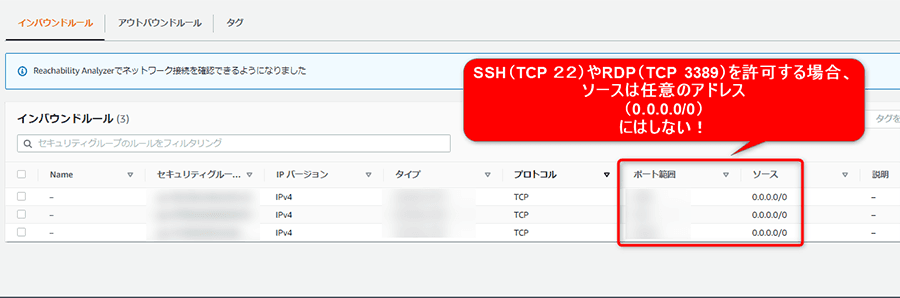

セキュリティグループ作成後は、インバウンドルールを適切に設定します。「ポート番号,すべての通信,送信元 0.0.0.0/0」と設定してしまうと、ポートスキャン攻撃や、最悪の場合は乗っ取りにあう可能性があります。

「送信元IPアドレス」「ポート番号」は、業務に利用する最低限のもののみを設定しましょう。

セキュリティグループの作成方法は、下記記事を参考にしてください。

【参考記事】プロが教えるAmazon EC2インスタンスを立ち上げる方法とは? | AWS活用法

設定例

ケースに合わせた設定例をご紹介します。

- (1)

会社からWindowsサーバにリモートデスクトップをする場合

- 送信元IPアドレス:自分が使っているIPアドレス(または会社の固定IPアドレス)

- 許可するポート:RDP(TCP 3389)

- (2)

LinuxにSSH接続をする場合

- 送信元IPアドレス:自分が使っているIPアドレス(または会社の固定IPアドレス)

- 許可するポート:SSH(TCP 22)

6. AWS CLIの実行にはシークレットアクセスキーではなくIAMロールを使う

業務にEC2インスタンスを利用し作業を進める場合、「AWS CLI」を使用する方も多いのではないでしょうか?

- ※ AWS CLIについては詳しく知りたい方は、下記記事を参考にしてください。

【参考記事】AWS CLIを利用するメリットと導入方法 | AWS活用法

EC2上でAWS CLIを利用するには「シークレットアクセスキーを使う方法」「IAMロールを作成しEC2インスタンスにアタッチする方法」があります。

シークレットアクセスキーを使う方法は、手軽にIAMダッシュボードから発行ができるため、AWS CLIの利用が簡単です。しかし、アクセスキーが一度外部に漏洩してしまうと、アカウントが乗っ取られ、多額な利用費の請求や情報漏洩に繋がります。

一方IAMロールを作成しEC2インスタンスにアタッチする方法は、EC2自体に権限を与えるため、外部からの攻撃を受ける心配がなく、安全に利用が可能です。EC2上でAWS CLIを利用する際は、IAMロールにEC2インスタンスをアタッチして利用しましょう。

- ※ IAMロール作成からEC2インスタンスへのアタッチ方法を詳しく知りたい方は、下記記事を参考にしてください。

【参考記事】プロが教えるAmazon EC2インスタンスを立ち上げる方法とは? | AWS活用法

7. EC2インスタンス立ち上げ後は、Trusted Advisorでセルフチェック!

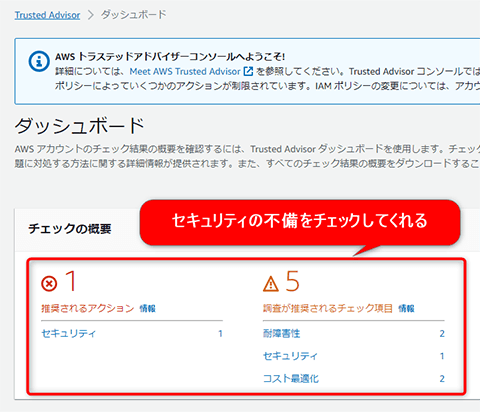

EC2インスタンス立ち上げ後は「Trusted Advisor」を利用し、セキュリティ対策をセルフチェックしましょう。

Trusted Advisorとは、AWSが無料で提供しているリソースのモニタリングツールです。自社のAWS環境を調査・モニタリングし、問題の改善項目を提案してくれます。

セキュリティ上危険な設定がされている場合(セキュリティグループが全開放しているなど)、ダッシュボードから一目で確認が可能なため、セキュリティのセルフチェックに有効です。是非活用してみてください。

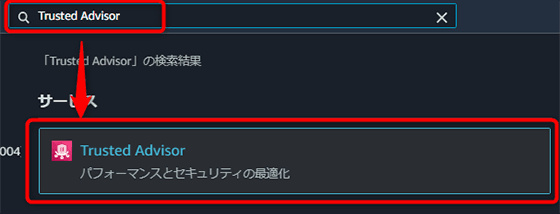

Trusted Advisorの利用方法

- (1)

AWSマネジメントコンソールより「Trusted Advisor」と検索する。

- (2)

Trusted Advisorのダッシュボードを開くと、アカウントのセキュリティ状況を確認できます。

まとめ

今回はEC2インスタンス立ち上げ後のセキュリティ対策について、手順を交えてご紹介しました。AWSを安全に利用していくためには必要な設定です。ご自身の環境に合った設定を行い、Amazon EC2を利用していきましょう。

当社ではAWS導入後、運用業務は自社で行いたいという方向けに内製化支援サービス も行っています。

今回の記事を読んで、AWSに興味をお持ちになった方、AWSを開始したいけど運用が手間とお考えの方、是非当社にお問い合わせ ください。AWSの導入検討~構築~運用までしっかりとサポートさせていただきます。

記事作成者:武井

関連サービス

おすすめ記事

-

2024.08.28

セキュリティ・バイ・デザイン入門|AWSで実現するセキュリティ・バイ・デザイン

-

2024.04.10

AWSを使って障害に強い環境を構築するポイント(システム監視編)

-

2023.07.04

クラウド利用時に知っておくべきセキュリティ知識【基礎編】

-

2023.06.15

AWSでゼロトラストセキュリティを実現する方法や、メリットをわかりやすく解説!

-

2023.06.05

AWSのセキュリティ対策は大丈夫? オンプレミスとの違いやセキュリティ関連のAWSサービスを紹介!