近年、企業を標的としたサイバー攻撃が頻発している上、マルウェア感染やフィッシング攻撃など、サイバー攻撃も巧妙化しています。こうした脅威から、顧客情報や財務データなどの機密情報を死守する手段として今注目されているのが、「ネットワーク分離」です。

ネットワーク分離の基礎を理解することで、データ保護やリスク管理、コンプライアンス遵守などにも役立てることができます。今回の記事では、ネットワーク分離に関する基礎知識や実現方法、ネットワーク分離が進む自治体や金融業界の事情などをご紹介します。

【この記事で分かること】

- ネットワーク分離の基本的な概念

- なぜ今、ネットワーク分離が注目されるのか(背景)

- ネットワーク分離のメリットと注意点(デメリット)

- 「物理分離」と「論理分離」の具体的な実現方法

- 自治体や金融業界での導入事例

|

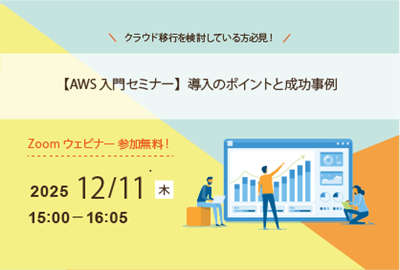

資料ダウンロード

AWSの基本から、コスト削減、セキュリティ対策、そして具体的な導入事例まで、AWS活用に必要な情報がこの一冊にまとまっています。

|

目次

ネットワーク分離とは?

まずは、ネットワーク分離の概要や今注目されている理由をご紹介します。

ネットワーク分離とは

ネットワーク分離とは、古くから存在するセキュリティ対策の考え方のひとつで、ネットワーク環境をインターネット接続系と基幹業務系に分ける考え方のことです。金融機関や公共機関などでは昔から広く導入されています。2つのネットワークを分離することで、万が一インターネット経由でサイバー攻撃を受けても、犯罪者の手に情報が渡らないよう経路を遮断できます。

なお、セキュリティ対策の一環として、総務省やIPA(独立行政法人情報処理推進機構)も推奨しています。

なぜネットワーク分離が今注目されているのか

ネットワーク分離が改めて注目されるきっかけとなったのが、2015年に発生した大規模な個人情報流出事案です。これを受け、総務省は全国の自治体に対し、ネットワークを「インターネット接続系」「LGWAN接続系(基幹業務系)」「個人番号利用事務系」の3つに分離する「三層分離(三層の対策)」を要請しました。

この対策は非常に強固でしたが、一方で「インターネット上の情報を業務で使えない」「テレワークができない」といった利便性の低下も招きました。

近年では、セキュリティを確保しつつ利便性も両立する「論理的な分離」技術(後述)が進化しており、自治体だけでなく、機密情報を多く扱う金融業界や、重要インフラを担う企業でも導入が進んでいます。

なお、自治体が採用した「三層分離」については、以下より詳しく知ることができます。

地方公共団体情報セキュリティ対策の経緯について | 総務省

ネットワーク分離のメリットとデメリット

ネットワーク分離は強力なセキュリティ対策ですが、メリットだけでなく、導入・運用上の注意点も存在します。

メリット

- 1.

セキュリティの抜本的強化

最大のメリットは、インターネット経由の脅威(マルウェア、ランサムウェア、不正アクセス)が基幹システムや機密データに到達するルートを物理的・論理的に遮断できることです。 - 2.

情報漏えいリスクの低減

万が一、インターネット接続系の端末がウイルスに感染しても、重要なデータが保存されたネットワークとは分離されているため、情報が外部に流出するリスクを最小限に抑えられます。 - 3.

コンプライアンスへの対応

総務省のガイドライン(自治体)や、金融業界の安全基準である「FISC」など、各業界が定める厳しいセキュリティ要件や法規制に対応することが可能になります。

デメリット・注意点

- 1.

利便性の低下

特に物理的な分離の場合、インターネット閲覧用と業務用でPC端末を2台使い分ける必要があり、業務効率が著しく低下する可能性があります。 - 2.

コストの増加

物理分離の場合は端末やネットワーク機器の導入・維持コストが2倍必要になります。論理分離の場合も、VDI(仮想デスクトップ)やセキュアブラウザなどのシステム導入・ライセンス費用が発生します。 - 3.

運用の複雑化

論理分離は柔軟な制御が可能ですが、設定が複雑になりがちです。設定ミスが意図しない接続(セキュリティホール)を生むリスクもあり、高度な運用管理スキルが求められます。

ネットワーク分離の実現方法

次に、ネットワーク分離の実現方法について解説します。方法は大きく「物理的な分離」と「論理的な分離」の2種類に分けることができます。

物理的な分離

最もシンプルで強固な方法です。インターネットに接続するネットワーク(端末・LANケーブル・スイッチ等)と、基幹業務で利用するネットワークを、物理的に完全に分けて構築・運用します。

メリット: 構成が単純明快で、セキュリティレベルが非常に高い。

デメリット: 端末や機器が2系統必要でコストがかかる。利便性が著しく低い。

論理的な分離

同一の物理ネットワーク(または端末)上にありながら、仮想化技術やアクセス制御によって、ネットワーク同士の通信を論理的に分離・遮断する方法です。近年の主流はこちらの方式です。

主な実現方法

- 1.

デスクトップ仮想化(VDI / DaaS)

サーバー上で実行されているデスクトップ画面(仮想PC)を、手元の端末に転送する方法です。手元の端末にはデータが一切残らず、仮想PC上でのみ機密情報にアクセスします。 - 2.

リモートデスクトップ

オフィスに設置された業務PCを、外部や自宅の端末から遠隔操作する方法です。 - 3.

セキュアブラウザ(Web分離)

インターネット閲覧(ブラウザ操作)を、端末上ではなく、クラウド上の隔離されたコンテナで実行する方法です。万が一マルウェアに感染しても、コンテナが破棄されるため端末には影響が及びません。

金融業界や公共団体の間で進むネットワーク分離事情

続いて、すでにネットワーク分離の導入が進んでいる金融業界や公共団体の現状をご紹介します。

自治体における三層分離について

先述の通り、2015年の年金情報漏えい事案を受け、総務省は2017年7月までに全国の自治体にネットワークの三層分離への対応を呼びかけました。これまでは、LGWAN(統合行政ネットワーク)接続系ネットワークとインターネットに接続するネットワークは同一となっていました。それが三層分離を進めた結果、LGWAN(統合行政ネットワーク)接続系ネットワークのインシデント件数が大幅に減少したと報告されています。一方、設置スペースの確保や管理タスクの増加、操作する端末が1台から2台に増えるなど、「セキュリティ強化は成功したものの、利便性が悪くなった」という声も挙がっています。

また、新型コロナウイルス感染拡大によって普及したテレワークに対応するため、総務省は自治体に関する情報セキュリティ・ガイドラインを2020年に改定しています。導入当初の三層分離ネットワークでは、職員が自宅のインターネットから接続できず、接続要件を満たした貸出端末からしかアクセスできないという不便な状態でした。ガイドライン改定により、LGWAN接続系ネットワークの一部の業務システムをインターネット接続系ネットワークに配置できるようになり、テレワークに適応する形となりました。

金融業界のネットワーク分離事情

金融業界においては、「FISC(The Center for Financial Industry Information Systems)」と呼ばれる内閣府所管の公益財団法人がネットワークセキュリティのガイドラインを定めています。FISCの定めるガイドライン「FISC安全対策基準(金融機関等コンピュータシステムの安全対策基準)」は、高いセキュリティが求められる金融機関システムを構築する際の指針を作るために、1985年に定められました。法的な強制力は持たないものの、事実上の標準ガイドラインとされており、金融庁もFISC安全対策基準に基づいた検査を実施しています。

また、総務省は金融機関向けのネットワークセキュリティに関する資料内 で、「FISCの対応項目」を記載しており、FISC規定のセキュリティ要件を満たす対策を推奨しています。このFISCの安全対策基準のなかでも「ネットワーク分離の重要性」が語られており、金融業界では、内部と外部のネットワークを分離させるセキュリティ対策が広まっています。

AWSでネットワーク分離を実現するためには

最後に、AWSサービスを使った「ネットワーク分離の実現法」をご紹介します。

Amazon WorkSpacesを使ったネットワーク分離

Amazon WorkSpacesは、AWSが提供しているフルマネージド型・仮想デスクトップサービスです。Amazon WorkSpacesを使えば、仮想クラウド上でWindows、Linuxなどを利用することができます。

特に、ネットワーク分離の実現に適したものが、仮想プライベートネットワーク(VPC)接続ブラウザを配信できる、Amazon WorkSpaces Secure Browserです。Amazon WorkSpaces Webを活用すると、安全なブラウザアクセスが可能となり、社外SaaSにはインターネットで接続し、社内システムにはAmazon WorkSpaces Web経由で接続するといったネットワーク分離が実現できます。

なお、類似サービスとして、Amazon AppStream2.0というサービスもあります。Amazon WorkSpaces Webとの違いの一つは、利用終了の度にユーザーのセッションデータが削除される「非永続型」かどうかという点が挙げられます。

Amazon WorkSpaces、Amazon AppStream2.0について、より詳しく知りたい方は以下の記事をご覧ください。

Amazon WorkSpacesとは?その特長をまとめてみた | AWS活用法

セキュリティ向上!「Amazon AppStream2.0」で実現するWeb分離環境とは|AWS活用法

Amazon WorkSpacesの利用を検討している方は当社までご相談を

Amazon WorkSpacesは、ネットワーク分離を実現するにあたり、セキュリティ向上や柔軟なアクセス制御、運用コスト削減などの面で多くのメリットをもたらします。ただし、導入時はサブネット設計やネットワーク構成などを考える必要があり、専門的な知識が求められます。Amazon WorkSpacesを使ったネットワーク分離の対応や運用管理が自社で難しい場合は、AWSの専門家に相談するのも一つの手段です。内製化するよりも、スピードやコスト、人的リソース面で圧倒的に最適化できるケースも少なくありません。

ご興味がある方は、以下ページも参照ください。

まとめ

近年急速にペーパーレス化が進むなか、インターネット接続なしで業務を行うことは、ほぼ不可能に近くなっています。メールやファイル送受信、オンライン会議などが行えるインターネット環境は、仕事をする上で必要不可欠といえるでしょう。だからこそ、巧妙化するサイバー攻撃から機密情報を守るため、ネットワーク分離への注目度が高まっています。特に地方自治体や金融業界ではネットワーク分離の考えはすでに広く浸透しており、そのほかの業界でもネットワーク分離を進める波が拡大しつつあります。この機会に自社のネットワークセキュリティを見直してみてはいかがでしょうか。ご興味がある方は、当社にぜひご相談 ください。

関連サービス

おすすめ記事

-

2024.03.27

金融業界や公共団体で進むネットワーク分離|今注目される理由を解説!

-

2024.02.22

Amazon AppStream2.0で変わるCAD業務|移行のメリットや導入事例を紹介!

-

2023.12.25

AWSを活用した働き方改革の実現

-

2022.05.25

セキュリティ向上!「Amazon AppStream2.0」で実現するWeb分離環境とは

-

2019.06.11

Amazon WorkSpacesとは?その特長をまとめてみた